오늘도 새로운 문제~

생긴건 역시 간단하고 소스코드를 보자

일단, password를 strcmp로 검사하는 간단한 코드이다.

여태껏 그래왔듯이 strcmp에 취약점이 있을 것이라고 생각해서 찾아봤다.

strcmp는 보통 strcmp(string1, string2) 이런방식으로 사용해야한다.

하지만 strcmp(string, array[])가 가능하다.

php 5.2 버전까지는 1 또는 -1로 정수값이 return 됐는데,

php 5.3 버전 이상부터는 NULL값을 return 한다고 한다.

== 연산자를 사용했을 때 NULL==0이 되므로 아마 입력하는 password에 배열을 인자로 주면 strcmp($_POST['password'], $password)==0 을 만족할 수 있을 것 같다.

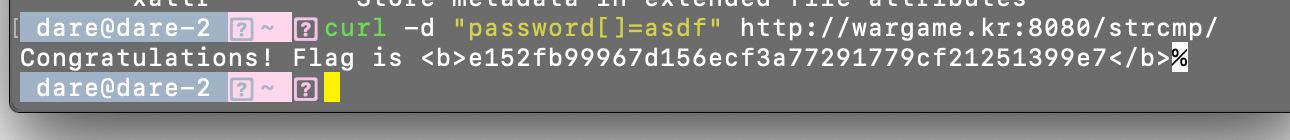

postbin을 써보고 싶은데 방법을 몰라서 curl 명령어를 사용했다.

개발자 도구로 password를 password[]로 고치고 chk해도 풀리는 것 같다.

'보안' 카테고리의 다른 글

| [wargame.kr] md5 compare (0) | 2020.01.19 |

|---|---|

| [wargame.kr] DB is really GOOD (0) | 2020.01.15 |

| [wargame.kr] md5 password (0) | 2020.01.12 |

| [wargame.kr] login filtering (0) | 2020.01.11 |

| PE 포맷 (1) | 2019.02.24 |